在Android應(yīng)用開(kāi)發(fā)中,APK簽名是確保應(yīng)用來(lái)源可信的重要步驟之一。APK簽名允許用戶驗(yàn)證應(yīng)用的真實(shí)性并保證在部署和安裝過(guò)程中沒(méi)有被篡改。本文將詳細(xì)介紹APK復(fù)制簽名的原理以及具體的步驟。

1. APK簽名原理:

APK簽名基于公鑰加密和數(shù)字證書(shū)的機(jī)制。開(kāi)發(fā)者使用私鑰對(duì)應(yīng)用進(jìn)行簽名,生成簽名文件。在安裝應(yīng)用時(shí),系統(tǒng)使用由開(kāi)發(fā)者提供的公鑰來(lái)驗(yàn)證簽名文件的完整性和真實(shí)性。如果簽名驗(yàn)證通過(guò),則應(yīng)用被視為可信任的來(lái)源。

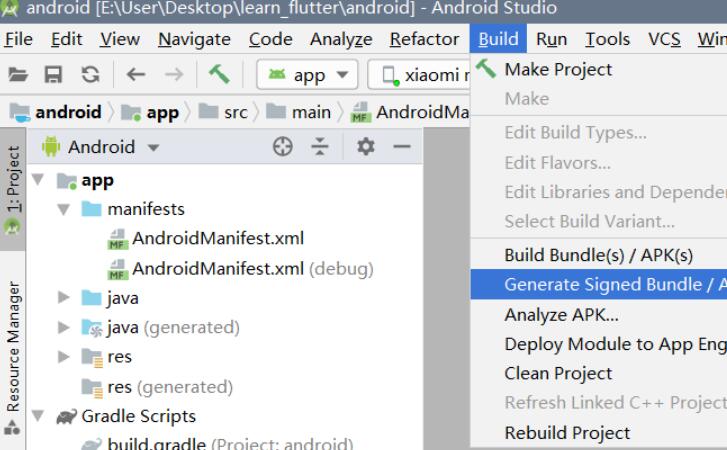

2. APK復(fù)制簽名步驟:

2.1 獲取簽名證書(shū):

首先,需要獲取應(yīng)用的簽名證書(shū)。可以使用以下命令獲取APK的簽名信息:

“`

keytool -list -printcert -jarfile app.apk

“`

其中,app.apk為待查詢簽名的APK文件,上述命令將返回簽名證書(shū)的相關(guān)信息,包括公鑰指紋和有效期等。

2.2 復(fù)制簽名:

復(fù)制簽名的目的是為了在另一個(gè)APK文件中使用相同的簽名。可以將簽名復(fù)制到其他應(yīng)用中,以確保該應(yīng)用能夠作為現(xiàn)有應(yīng)用的更新版本進(jìn)行安裝。以下是具體步驟:

2.2.1 創(chuàng)建簽名目錄:

首先,創(chuàng)建一個(gè)用于存儲(chǔ)簽名文件的目錄。例如,在命令行中執(zhí)行以下命令創(chuàng)建名為”sign”的文件夾:

“`

mkdir sign

“`

2.2.2 復(fù)制簽名文件:

將應(yīng)用的簽名證書(shū)文件復(fù)制到創(chuàng)建的簽名目錄中。例如,可以使用以下命令將簽名證書(shū)文件拷貝到目錄中:

“`

cp ~/.android/debug.keystore sign/debug.keystore

“`

這里假設(shè)簽名證書(shū)是使用默認(rèn)的debug.keystore文件生成的。如果使用自定義的簽名證書(shū),需要將相應(yīng)的證書(shū)文件替換為debug.keystore。

2.2.3 創(chuàng)建簽名配置文件:

創(chuàng)建一個(gè)簽名配置文件,用于指定簽名相關(guān)的參數(shù)。例如,在簽名目錄中創(chuàng)建一個(gè)名為”config.propert

ies”的文件,并按照以下格式填寫內(nèi)容:

“`

key.alias=androiddebugkey

key.password=android

store.file=debug.keystore

store.password=android

“`

在這個(gè)文件中,key.alias指定了簽名別名,key.password指定了簽名密碼,store.file指定了簽名證書(shū)文件名,store.password指定了簽名證書(shū)密碼。

2.2.4 復(fù)制簽名文件到目標(biāo)APK:

將簽名目錄中的簽名文件復(fù)制到目標(biāo)APK的META-INF目錄中。例如,可以使用以下命令apk簽名提取與導(dǎo)入的區(qū)別將簽名文件復(fù)制到APK中:

“`

cp -r sign/* target_app/META-INF/

“`

這里假設(shè)目標(biāo)APK的路徑為target_app/META-INF/。

3. 測(cè)試驗(yàn)證簽名:

可以使用以下命令驗(yàn)證簽名是否復(fù)制成功:

“`

jarsigner -verify -verbose -certs target_app.apk

“`

如果簽名驗(yàn)證通過(guò),則會(huì)輸出簽名相關(guān)的信息,否則會(huì)輸出相應(yīng)的錯(cuò)誤信息。

總結(jié):

APK復(fù)制簽名是為了確保應(yīng)用更新版本的安裝成功。通過(guò)獲取簽名證書(shū),復(fù)制簽名文件到目標(biāo)APK中,可以實(shí)現(xiàn)簽名的復(fù)制。在實(shí)際應(yīng)用開(kāi)發(fā)中,需要注意簽名證書(shū)的保密和安全,避免私鑰泄露。

以上是APK復(fù)制簽名的原理和詳細(xì)介紹。了解和掌握APK簽名的相關(guān)知識(shí),有助于開(kāi)發(fā)者保證應(yīng)用的可信性和安全性。