apk反編譯和簽名是Android開發中非常重要的技術,本文將詳細介紹其原理和操作步驟。

一、APK反編譯原理

APK文件是Android應用的安裝包文件,它是由一系列的資源文件、配置文件和編譯后的Java代碼組成。APK反編譯的原理就是將APK文件還原成對應的源代碼文件和資源文件。

具體來說,APK反編譯的過程包括以下幾個步驟:

1. 解壓APK文件:APK文件是一個壓縮文件,首先需要將其解壓到指定的目錄下。

2. 獲取An安卓手機數據包簽名不一致怎么辦呢droidManifest.xml文件:AndroidManifest.xml文件包含了應用的配置信息,可以通過解析該文件獲取應用的各項信息。

3. 反編譯Java代碼:將DEX文件轉換成可閱讀的Java字節碼文件。

4. 提取資源文件:將APK中的資源文件提取出來,如圖片、音頻等。

5. 還原布局文件:將編譯后的布局文件還原成XML格式。

6. 還原其他文件:還原其他的配置文件、代碼文件等。

二、APK反編譯操作步驟

下面詳細介紹如何進行APK反編譯的操作步驟。

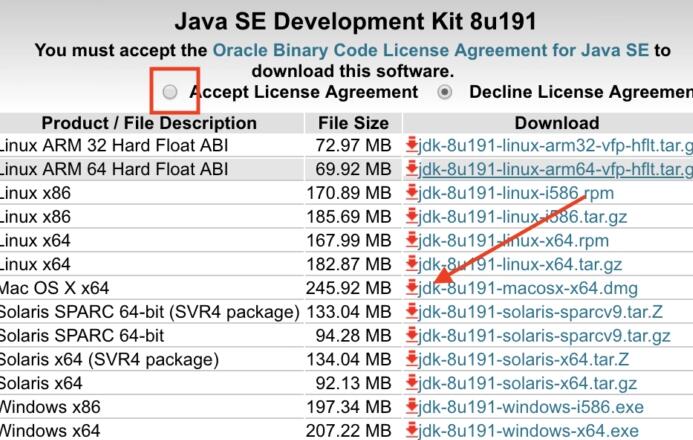

1. 下載工具

首先需要下載一個APK反編譯工具,比較常用的有ApkTool、dex2jar和JD-GUI等。可以根據自己的需求選擇合適的工具進行下載。

2. 解壓APK文件

使用解壓工具將APK文件解壓到指定的目錄下。解壓后會得到一個包含各種文件的文件夾。

3. 反編譯Java代碼

使用反編譯工具將DEX文件轉換成Java字節碼文件。具體操作可以參考工具提供的使用說明。

4. 提取資源文件

使用資源提取工具將APK中的資源文件提取出來,如圖片、音頻等。具體操作可以參考工具提供的使用說明。

5. 還原布局文件

使用布局還原工具將編譯后的布局文件還原成XML格式。具體操作可以參考工具提供的使用說明。

6. 還原其他文件

根據需要,還原其他的配置文件、代碼文件等。具體操作可以參考工具提供的使用說明。

三、APK簽名原理

APK簽名是為了驗證應用的真實性和完整性,確保應用沒有被篡改或惡意修改。APK簽名的原理就是使用開發者的私鑰對APK文件進行數字簽名,然后在安裝或者更新應用時,驗證APK的簽名是否與開發者的公鑰一致。

具體來說,APK簽名的過程包括以下幾個步驟:

1. 生成秘鑰庫(Keystore):開發者需要先生成一個秘鑰庫文件,其中包含一個私鑰和對應的公鑰。私鑰用于簽名APK文件,公鑰用于驗證簽名。

2. 簽名APK文件:使用私鑰對APK文件進行數字簽名。簽名的過程會生成一個簽名文件,將其添加到APK文件的META-INF目錄下。

3. 安裝或更新應用:當安裝或更新應用時,系統會驗證APK文件的簽名是否與開發者的公鑰一致。如果一致,則認為應用是真實且完整的;否則會提示簽名驗證失敗。

四、APK簽名操作步驟

下面詳細介紹如何進行APK簽名的操作步驟。

1. 生成秘鑰庫

首先需要使用keytool命令生成一個秘鑰庫文件。可以使用以下命令生成一個新的秘鑰庫:

keytool -genkeypair -alias myalias -keyalg RSA -keysize 2

048 -validity 3650 -keystore my.keystore

其中,-alias指定別名,-keyal安卓應用簽名怎么弄出來g指定密鑰算法,-keysize指定密鑰長度,-validity指定有效期,-keystore指定生成的秘鑰庫文件名。

2. 簽名APK文件

使用jarsigner命令對APK文件進行簽名。可以使用以下命令進行簽名:

jarsigner -verbose -sigalg SHA1withRSA -digestalg SHA1 -keystore my.keystore myapp.apk myalias

其中,-verbose表示輸出詳細信息,-sigalg指定簽名算法,-digestalg指定哈希算法,my.keystore為秘鑰庫文件名,myapp.apk為需要簽名的APK文件名,myalias為別名。

3. 驗證簽名

使用jarsigner命令驗證簽名。可以使用以下命令進行驗證:

jarsigner -verify -verbose -certs myapp.apk

其中,-verify表示驗證簽名,-certs表示顯示證書鏈,myapp.apk為需要驗證的APK文件名。

以上就是APK反編譯和簽名的原理和詳細操作步驟。通過學習和理解這些知識,您可以更好地了解和使用APK文件。希望對您有幫助!如果有任何問題,請隨時向我提問。