在互聯網上,我們經常使用HTTPS協議來保護我們的網站數據安全。HTTPS協議使用SSL/TLS協議來加密通信,使得第三方無法竊取數據。但是,在內網環境中,我們同樣需要保證數據的安全性,因此也需要使用SSL證書來加密通信。那么,在內網環境中如何申請SSL證書呢?

首先,我們需要了解一下SSL證書的原理。SSL證書是一種數字證書,用于證明一個網站的身份。當用戶訪問一個網站時,瀏覽器會向服務器請求SSL證書。服務器會將自己的公鑰和證書發送給瀏覽器,瀏覽器會驗證證書的有效性,并使用公免費ssl證書的申請及部署鑰加密通信。這樣,第三方就無法竊取數據了。

在內網環境中,我們可以使用自簽名證書來保證通信的安全性。自簽名證書是由自己簽名的證書,沒有受到任何第三方機構的認證。雖然自簽名證書沒有受到第三方機構的認證,但是它們同樣可以提供加密通信的安全性。

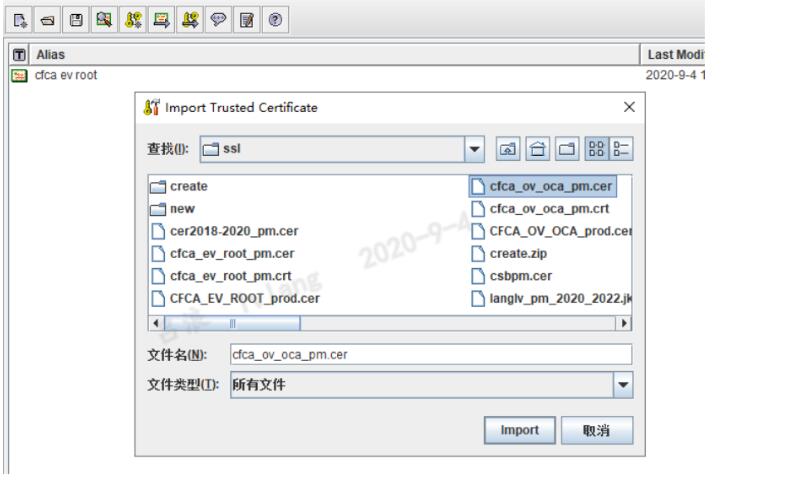

接下來,我們來介紹一下在內網環境中如何申請SSL證書。在內網環境中,我們可以使用OpenSSL來生成自簽名證書。以下是具體步驟:

1. 安裝OpenSSL

在Linux系統中,我們可以使用以下命令來安裝OpenSSL:

“`

sudo apt-get install openssl

“`

2. 生成私鑰

使用以下命令來生成私鑰:

“`

openssl genrsa -out server.key 2048

“`

其中,server.key是生成的私鑰文件名,2048是私鑰長度。

3. 生成證書請求

使用以下命令來生成證書請求:

“`

openssl req -new -key server.key -out server.csr

“`

其中,server.csr是生成的證書請求文件名。

在生成證書請求時,需要輸入一些信息,如國家、省份、城市、組織、單位名稱等。這些信息將會包含在證書中。

4. 生成證書

使用以下命令來生成證書:

“`

openssl x509 -req -days 365 -in server.csr -signkey server.key -out server.crt

“`

其中,server.crt是生成的證書文件名,365是證書有效期,可以根據需要修改。

5. 配置Web服務器

將生成的私鑰和證書文件放到Web服務器的配置目錄中,并在配置文件中指定證書和私鑰的路徑。

在Apache服務器中,可以在配置文件中加入以下代碼:

“`

SSLEngine on

SSLCertificateFile /path/to/server.crt

SSLCertificateKeyFile /path/to/server.key

“`

在Nginx服務器中,可以在配置文件中加入以下代碼:

“`

ssl_certificate /path/to/server.crt;

ssl_certificate_key /path/to/server.key;

“`

6. 測試

完成上述步驟后,重啟Web服務器,并使用瀏覽器訪問Web服務器的HTTPS頁面,查看證書是否生效。

總結

在內網環境中,我們可以使用自簽名證書來保證通信的安全性。通過使用OpenSSL,我們可以在內網環境中生成自簽名證書。在生成證書后,需要將證書和私鑰文件放到Web服務器的配置目錄中,并在配置文件中指定證書和私鑰的路徑。最后,重啟Web服務器,并使用瀏覽器訪問HTTPS頁面來測試證書是否生效。